Wenn auch Sie ein Passwort-Manager verwenden, ist ein starkes Haupt-Passwort das A und O für die Sicherheit Ihrer Daten. Oftmals herrscht allerdings grosse Verwirrung darüber, was ein sicheres Passwort ausmacht.

Wie sicher ist mein aktuelles Passwort? Und wie stark ist stark genug? Auf diese Fragen gibt es keine einfachen Antworten. In diesem Artikel werden wir aber versuchen, diese Fragestellungen aufzuklären.

Wenn Sie hier sind, um nach Empfehlungen für ein gutes Passwort zu suchen, dann können Sie direkt mit dem Abschnitt «Auswahl eines wahrlich sicheren Passworts» weiterfahren.

Wo starke Passwörter besonders wichtig sind

Die Stärke eines Passworts ist nicht immer wichtig. Wieso? Wird zum Beispiel Ihr Passwort im Klartext über einen Phishing-Angriff gestohlen, nützt Ihnen Ihr starkes Passwort gar nichts.

Viel wichtiger ist es, dass Ihre Passwörter nicht für mehrere Services wiederverwendet werden, um den Schaden durch solche Angriffe zu verringern. Jeder Webdienst sollte sein eigenes, einzigartiges Passwort haben. Falls Ihre Anmeldedaten in die falschen Hände geraten sollten, wäre es von Vorteil, wenn diese nicht wiederverwendet werden können, um Zugang zu all Ihren anderen Konten zu erhalten, z. B. durch Credential Stuffing. Und da es unmöglich ist sich hunderte von eindeutigen Passwörtern im Kopf zu behalten, ist der Einsatz eines Passwort-Managers unumgänglich und fast nur logisch.

Allerdings wird dieser Passwort-Manager zu einer einzigen Schwachstelle und somit auch Zielscheibe für Angreifer. Vor allem dann, wenn die im Passwort-Manager gespeicherten Daten ins Internet hochgeladen werden – sei es, um sie zwischen mehreren Geräten zu synchronisieren oder einfach als Backup – besteht immer die Gefahr, dass diese Daten gestohlen werden.

Selbstverständlich wird Ihnen jeder Anbieter von Passwort-Managern sagen, dass all Ihre Daten sicher verschlüsselt sind und dass Sie der Einzige sind, der die Möglichkeit hat, diese zu entschlüsseln. Manchmal stimmt das auch, aber oft ist dies jedoch eine Lüge. Die Wahrheit ist vielmehr: Jedermann kann Ihre Passwortdaten entschlüsseln, insofern er im Besitz Ihres Haupt-Passworts ist oder es sogar erraten kann.

Dieses eine Passwort muss also sehr schwer zu erraten sein. Ein sicheres Passwort eben.

Oh, und vergessen Sie trotz Passwort-Manager nicht, die Multi-Faktor-Authentisierung (MFA) zu aktivieren, wo immer dies möglich ist.

Wie funktioniert das Erraten eines Passworts?

Sobald jemand Ihre verschlüsselten Daten hat, ist das Erraten des Passworts, mit dem Sie verschlüsselt worden sind, ein ziemlich einfacher Vorgang. Bildlich kann man sich das in etwa so vorstellen.

Idealerweise hat Ihr Passwort-Manager Schritt 2 im obigen Diagramm sehr langsam gemacht. Die Empfehlung für die Verschlüsselung lautet, höchstens 1000 Versuche pro Sekunde auf gängiger Hardware zuzulassen. Das macht das Erraten von Passwörtern langsam und teuer für den Angreifer.

Die Passwörter werden jedoch nicht zufällig generiert. Leider immer noch beliebte und somit auch häufig gewählte Passwörter wie «Passwort1» oder «Qwertz123» werden unter den ersten sein, die getestet werden. Auch eine Verlangsamung des Erratens kann die Entschlüsselung der Daten nicht verhindern, wenn ein so leicht zu erratendes Passwort verwendet wird.

Das Ziel bei der Wahl eines sicheren Passworts ist also nicht, ein Passwort zu wählen, das möglichst viele Zeichenklassen (Buchstaben, Zahlen, Sonderzeichen, usw.) enthält. Es geht auch nicht darum, das Passwort komplex aussehen zu lassen. Nein, es sehr lang zu machen, hilft auch nicht unbedingt. Entscheidend ist, dass dieses bestimmte Passwort in der Liste der Vermutungen, die der Hacker macht, so weit unten wie möglich auftaucht.

Die Mathematik der Passwortkomplexität

Ein beliebter Ausgangspunkt für das Erraten von Passwörtern sind immer Passwörter, die aus früheren Datenlecks bekannt sind. Als Beispiel wird häufig auf rockyou.txt verwiesen: eine Liste mit 14 Millionen Passwörtern, die 2009 bei der RockYou-Datenpanne bekannt wurden.

Wenn Ihr Passwort irgendwo auf dieser Liste steht, dauert es selbst bei 1000 Versuchen pro Sekunde höchstens 14’000 Sekunden (weniger als 4 Stunden), um Ihr Passwort zu finden. Das ist nicht gerade eine lange Zeit und das setzt bereits voraus, dass der Anbieter Ihres Passwort-Managers seine Hausaufgaben gemacht hat.

Da wir hier von Computern sprechen, ist der «richtige» Weg, grosse Zahlen durch Zweierpotenzen auszudrücken. Somit gilt also: Ein Passwort auf der RockYou-Liste hat weniger als 24 Bit Entropie, was bedeutet, dass es nach 224 (16'777'216) Versuchen mit Sicherheit gefunden wird. Jedes Bit Entropie (oder auch Informationsdichte), das dem Passwort hinzugefügt wird, führt zu einer Verdoppelung der Ratezeit.

Offensichtlich sind die RockYou-Passwörter zu simpel. Viele von ihnen würden nicht einmal von einem modernen Passwort-Manager als Haupt-Passwort akzeptiert werden. Wie wäre es mit einer Zeile aus einem Lied? Sollte diese nicht schon aufgrund ihrer Länge schwer zu erraten sein?

Jemand hat die Anzahl der verfügbaren Songphrasen auf 15 Milliarden berechnet (und wahrscheinlich überschätzt), so dass wir von höchstens 34 Bits Entropie sprechen. Dies würde die Zeit zum Erraten des Passworts auf ein halbes Jahr erhöhen.

Nicht schlecht könnte man also meinen. Wer nimmt sich denn schon ein halbes Jahr Zeit, um mein Passwort rauszufinden? Nur, die Liedzeile, die Sie wählen werden, wird nicht am Ende der Liste stehen. Das liegt schon daran, dass Sie nicht alle 30 Millionen Lieder kennen, die es gibt. Letztendlich sind es nur ein paar tausend Lieder, wovon Sie vernünftigerweise auswählen würden, und Ihr Geburtsdatum kann helfen, die Auswahl weiter einzugrenzen. Jeder Song hat nur ein paar Dutzend Phrasen, die Sie auswählen können. Wenn Sie Glück haben, kommen Sie auf diese Weise auf 20 Bits Entropie, also ungefähr 1 Million Versuche oder 17 Minuten bei 1000 Versuchen pro Sekunde, um das Passwort zu erraten.

Die Komplexität eines bestimmten Passworts schätzen

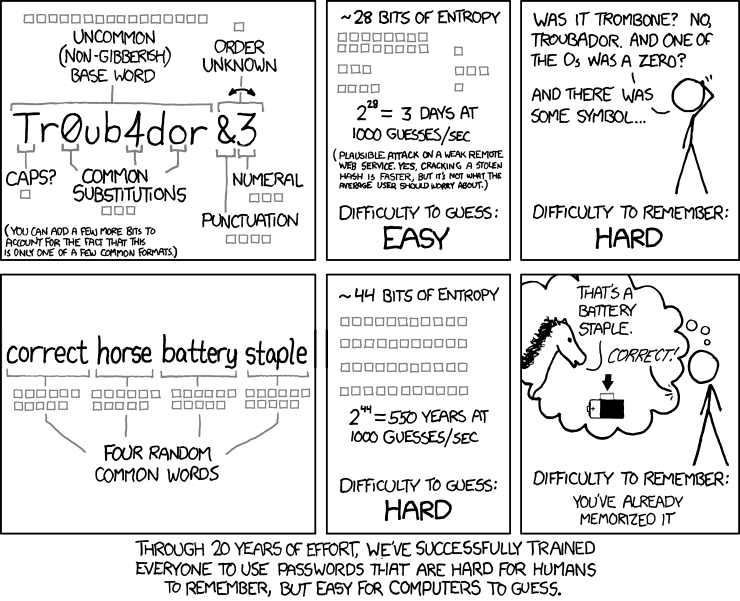

Es ist schwer zu sagen, wie schnell echte Passwortknacker ein bestimmtes Passwort herausfinden können. Man kann sich jedoch alle Muster ansehen, die in ein bestimmtes Passwort eingeflossen sind, und schätzen, wie viele Bits diese zum Ergebnis beitragen. Schauen wir uns diesen XKCD-Comic an:

Copyright: https://xkcd.com/936/

Ein ungewöhnliches Grundwort, das aus einem Wörterbuch mit etwa 50'000 Wörtern ausgewählt wird, trägt 16 Bits bei. Die Grossschreibung am Anfang des Wortes trägt dagegen nur ein Bit bei, da es nur zwei Möglichkeiten gibt: Grossschreibung oder Kleinschreibung. Es gibt übliche Substitutionen und ein paar zufällige Zeichen, die an das Ende des Wortes angefügt werden und ein paar weitere Bits beisteuern. Das Endergebnis sind jedoch eher unscheinbare 28 Bits, vielleicht sogar noch ein paar mehr, da das Schema zur Erstellung des Kennworts ebenfalls erraten werden muss. Am Ende hat man dann also ein Passwort, das zwar komplex aussieht, aber nicht wirklich stark ist.

Die Software zxcvbn-ts versucht, diesen Prozess zu automatisieren. Auf dieser Website können Sie es ausprobieren. Keine Angst, die Berechnung läuft komplett im Browser und Ihr Passwort wird nirgendwo hochgeladen. Der guessesLog10-Wert im Ergebnis kann mit folgender Formel in Bits umgewandelt werden: Teilen Sie durch 3 und multiplizieren Sie mit 10.

Für «Tr0ub4dOr&3» zeigt es guessesLog10 als 6.7 an. Die Berechnung 6.7 ÷ 3 × 10 und somit die Komplexität für dieses Passwort ergibt etwa 22 Bits

Die Sicherheit von echten Passwörtern

Bisher haben wir nur Ansätze für die Erstellung von Passwörtern gesehen, die bei etwa 35 Bit Entropie ihr Maximum erreichen. Im Jahr 2007 veröffentlichte Microsoft eine gross angelegte Studie zu Passwörtern, die zu einer durchschnittlichen (nicht maximalen) Passwortstärke von 40 Bit kommt. Wie heutzutage aber bekannt ist, ist diese Studie jedoch methodisch fehlerhaft und überschätzt die Passwortstärke gewaltig. Die Forscher berechnen die Passwortstärke anhand der verwendeten Zeichenklassen. Nach ihrer Methode ist «Password1!» ein perfektes Passwort, das satte 63 Bit stark ist. Die Software zxcvbn-ts erkennt dasselbe Passwort bereits als geleaked und stuft es somit als unsicher ein.

Des Weiteren gibt es noch einen Faktor zu berücksichtigen: Wir sind nicht besonders gut darin, uns komplexe Passwörter zu merken. Eine Studie aus dem Jahr 2014 kam zu dem Schluss, dass Menschen in der Lage sind, sich Passwörter mit 56 Bit Entropie zu merken, und zwar mit einer Methode, die die Forscher «spaced repetition» nannten. Selbst bei Anwendung dieser Methode benötigte die Hälfte der Teilnehmer mehr als 35 Anmeldeversuche, um dieses Passwort zu lernen.

Angesichts dessen kann man davon ausgehen, dass die meisten Menschen in Wirklichkeit wesentlich schwächere Passwörter wählen – Passwörter, die sie sich ohne eine Woche Übung merken können.

Auswahl eines wahrlich sicheren Passworts

Wie ich bereits erwähnt habe, sind wir schlecht darin, sichere Passwörter zu wählen. Die einzige realistische Möglichkeit, ein sicheres Passwort zu erhalten, ist, es nach dem Zufallsprinzip generieren zu lassen.

Allerdings sind wir auch sehr schlecht darin, uns Kauderwelsch aus Buchstaben und Ziffern zu merken. Das bringt uns zu Passphrasen: Sequenzen aus mehreren zufälligen Wörtern, die man sich bei gleicher Stärke viel leichter merken kann.

Ein typischer Weg, eine solche Passphrase zu erzeugen, wäre Diceware. Sie können zum Beispiel die EFF-Wortliste für fünf Würfel verwenden. Verwenden Sie entweder echte Würfel oder eine Website, die für Sie die Würfel digital wirft.

Sagen wir, das Ergebnis ist ⚄⚂⚀⚅⚀. Sie schlagen 53161 in der Wortliste nach und erhalten «rollte». Dies ist das erste Wort Ihrer Passphrase. Wiederholen Sie den Vorgang, um die erforderliche Anzahl von Wörtern zu erhalten.

Wie viele Wörter, fragen Sie sich? Als «Normalo» können Sie davon ausgehen, dass das Erraten Ihres Passworts auf gängiger Hardware ein Jahrhundert dauert. Es ist zwar nicht unmöglich, aber das Entschlüsseln Ihrer Kennwörter wird selbst auf zukünftiger Hardware zu viel kosten und sich nicht lohnen. Selbst wenn Ihr Passwort-Manager Sie nicht gut schützt und 1’000’000 Versuche pro Sekunde zulässt, sollte eine Passphrase, die aus vier Wörtern (51 Bits Entropie) besteht, ausreichend sein.

Vielleicht sind Sie aber auch ein «wertvolles Ziel». Wenn Sie Zugang zu viel Geld oder anderen wertvollen Geheimnissen haben, könnte jemand beschliessen, speziell für Sie mehr und schnellere Hardware zu verwenden. In diesem Fall sollten Sie wahrscheinlich mindestens fünf Wörter verwenden (64 Bit Entropie). Selbst bei einer viel höheren Rate von 1’000’000’000 Versuchen pro Sekunde würde das Erraten Ihres Passworts 900 Jahre dauern.